“Finfluencers” promueven trading de alto riesgo (CFD, cripto) entre jóvenes sin revelar que son afiliados pagados. Incumplen la normativa EU y las autoridades no actúan. #Finfluencers #TradingRiesgo #Protégete #UE

Leer másChat Control: el plan de vigilancia masiva que la UE intenta imponer en silencio

Chat Control regresa por la puerta trasera: la UE exige “medidas de mitigación de riesgos” que implican vigilancia masiva, incluso sobre chats cifrados. Riesgo a privacidad, anonimato y derechos fundamentales. #ChatControl #Privacidad #Cifrado #DDHH

Leer más¿Quién piensa por quién? Democracia, IA y representación hoy

Inspirado en el artículo de El Salto Diario, reflexionamos sobre cómo la IA y la política comparten un mismo riesgo: delegar el pensamiento. Recuperar el juicio crítico es clave. #DemocraciaDigital #PensamientoCrítico #IAética #SoftwareLibre

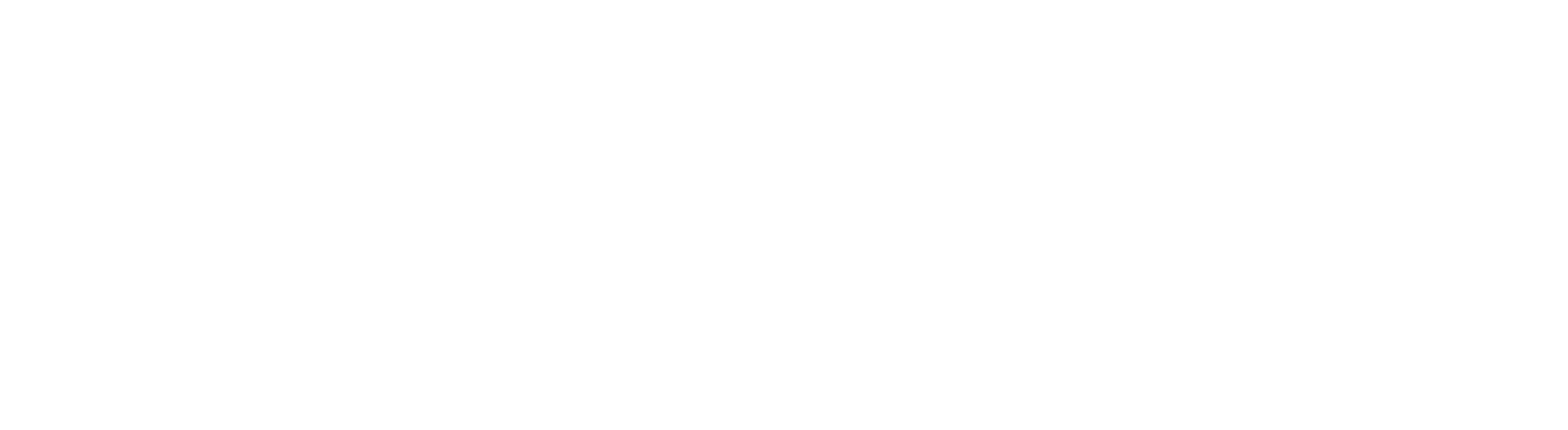

Leer másGrokipedia y el ataque al conocimiento libre

¿Quién controla la historia digital? Grokipedia muestra los riesgos de la IA privatizada: opacidad, sesgo y manipulación. Defendamos el #ConocimientoLibre...

Leer másSoftware libre vs desigualdad social

El #SoftwareLibre es clave para una sociedad más justa: rompe monopolios, lucha contra la desigualdad y promueve el conocimiento colectivo....

Leer más¿Por qué existen monitores con tasas de refresco tan altas si el ojo humano tiene un límite?

¿Monitores de 240Hz si el ojo humano "solo ve" 60? La fluidez, el input lag y la claridad en movimiento...

Leer másArduino y Qualcomm ¿alianza prometedora o traición a la filosofía del código abierto?

#vídeo Arduino da un salto hacia la inteligencia artificial con Qualcomm, pero la comunidad teme perder su esencia abierta. ¿Innovación...

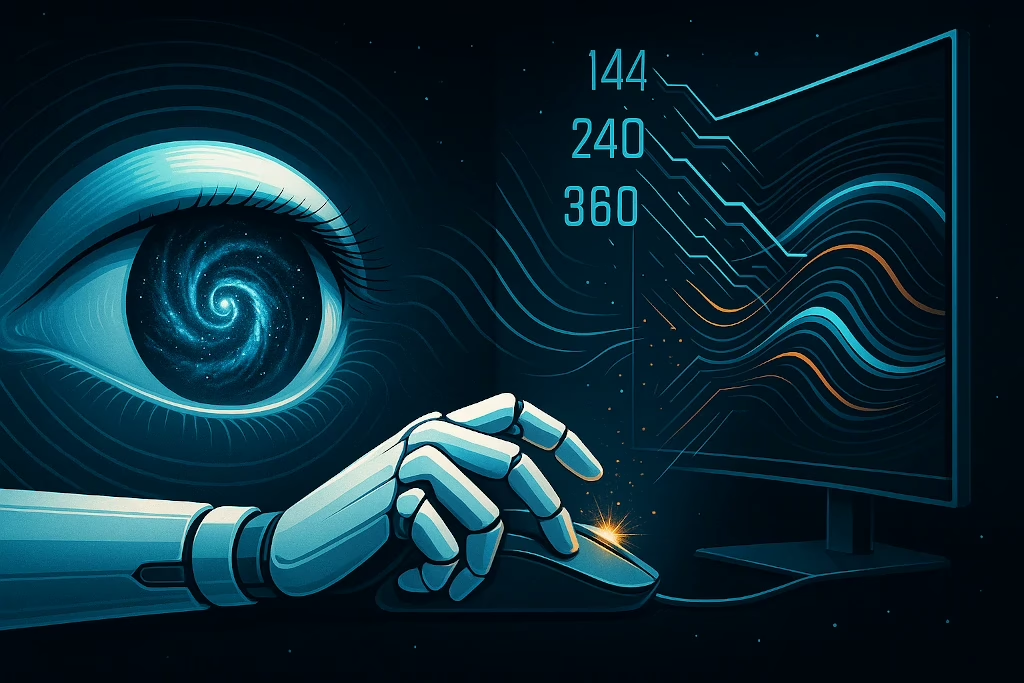

Leer másIntel ME, AMD PSP y ARM TrustZone: la amenaza silenciosa en tu hardware

Intel ME, AMD PSP y ARM TrustZone: Un "inquilino" con llaves a todo en tu ordenador. Funcionan 24/7, incluso apagado,...

Leer másLibreWolf: cómo domesticarlo para sitios problemáticos

¿Problemas con sitios web en LibreWolf? 🐺 ¡No todo es uBlock Origin! Descubre cómo activar WebGL/Canvas y más para tus...

Leer más