Anonimato en situaciones de alto riesgo: Guía para operar bajo vigilancia extrema

En contextos donde un error puede significar persecución, cárcel o algo peor, las reglas del anonimato digital cambian radicalmente. Esta guía está pensada para quienes enfrentan amenazas sofisticadas y necesitan protocolos que van más allá de lo convencional. La preparación física es el cimiento de todo No sirve de nada tener el mejor cifrado si te capturan con el dispositivo. La estrategia ideal combina hardware desechable con conexiones imposibles de rastrear. Los dispositivos deberían ser adquiridos en efectivo, preferiblemente de segunda mano y sin cámaras integradas. Algunos operadores llegan a destruir físicamente los equipos después de misiones críticas, raspando los […]

Reticulum + guifi.net: Construyendo redes comunitarias antifrágiles

Las redes comunitarias como guifi.net han demostrado que es posible crear infraestructuras de comunicación libres y colaborativas. Pero, ¿qué pasa cuando necesitamos ir más allá del modelo TCP/IP tradicional, añadiendo cifrado extremo a extremo, tolerancia a fallos y operación off-grid?…

Cómo mantener el anonimato a largo plazo: Guía avanzada de OpSec y anti-doxeo

(Segunda parte de «Cómo crear una identidad digital anónima desde cero«) Construir una identidad anónima es solo el primer paso. El verdadero desafío es mantenerla con el tiempo, especialmente cuando el error humano, los cambios tecnológicos o las fugas de…

Reticulum: Comunicación descentralizada y cifrada para un Internet resiliente

En un mundo cada vez más dependiente de infraestructuras centralizadas y censurables, Reticulum emerge como una alternativa técnica y filosóficamente…

Cómo crear una identidad digital anónima desde cero: Guía avanzada para proteger tu privacidad en línea

En la era de la vigilancia masiva y el rastreo constante de datos, construir una identidad digital anónima se ha…

Charla sobre Bitcoin: desde los fundamentos hasta Lightning y la autocustodia

¡Acompáñanos en un encuentro educativo sobre Bitcoin (BTC) En esta charla, exploraremos el fascinante mundo de Bitcoin, desde sus orígenes…

Meshtastic: comunicación libre, descentralizada y segura con LoRa

En un mundo cada vez más dependiente de infraestructuras centralizadas, donde la comunicación parece estar atada a torres celulares, redes…

¿Debes desactivar SUDO? Vulnerabilidades críticas y alternativas seguras en Linux

¿Por qué plantearse desactivar SUDO? En los últimos días, se han descubierto dos vulnerabilidades críticas en SUDO, la herramienta más…

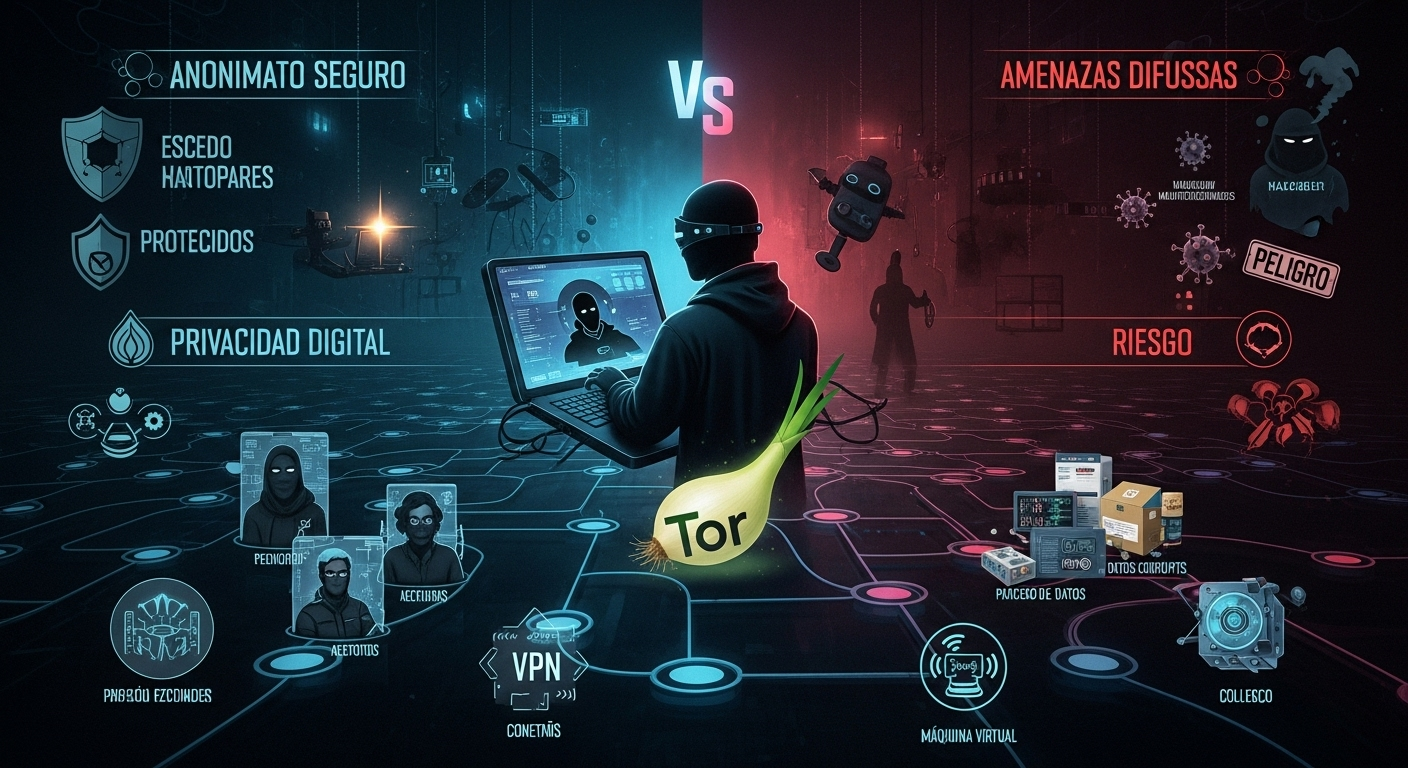

Navegar por la darknet: privacidad digital o zona de riesgo

Guía completa para explorar la web oscura con seguridad, anonimato y sentido común ¿Qué es realmente la darknet y por…